Cisco 路由器配置实例

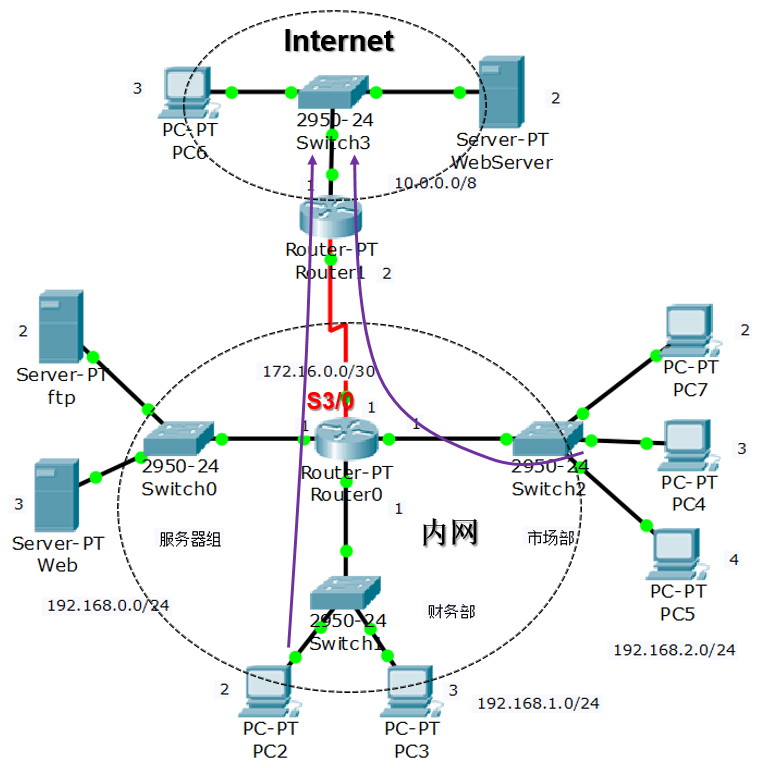

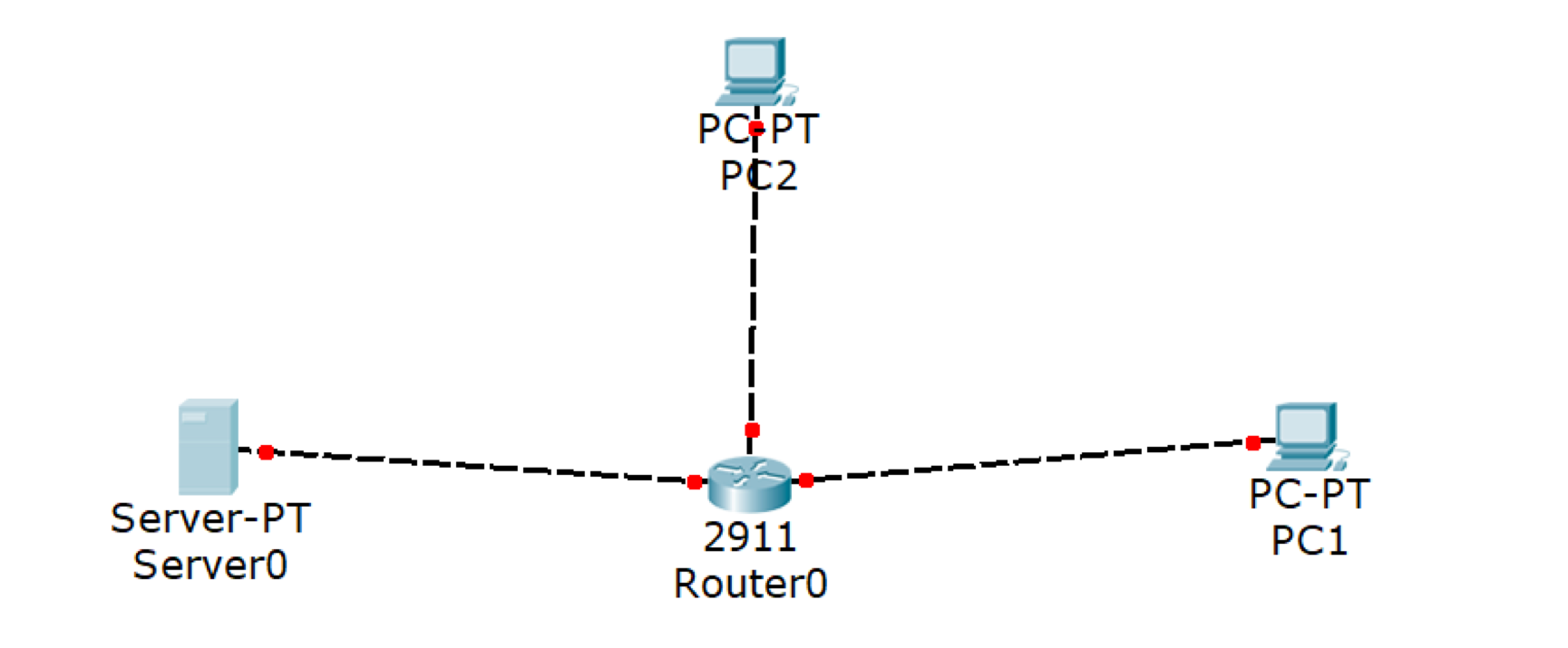

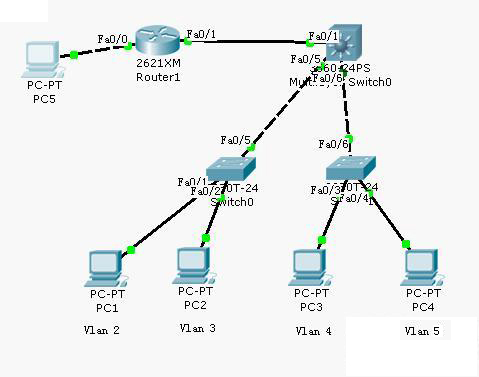

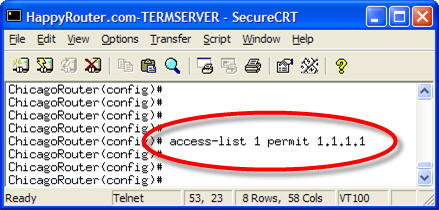

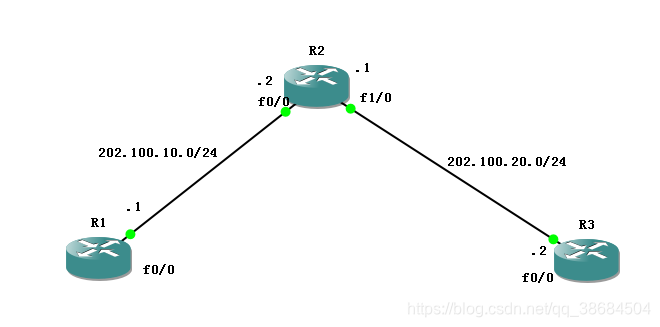

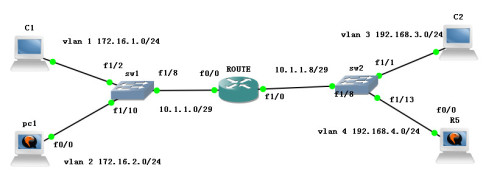

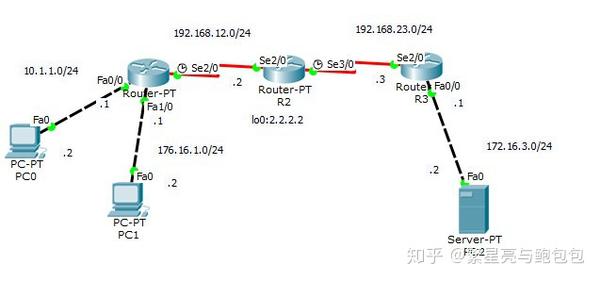

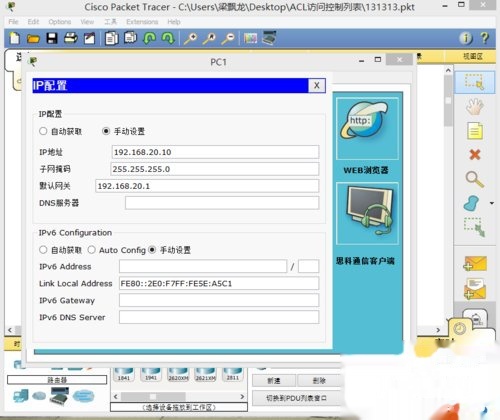

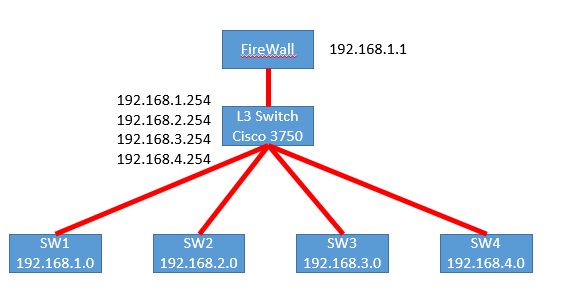

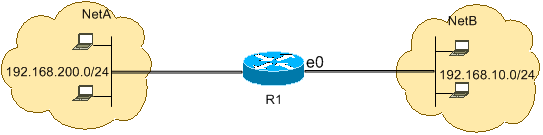

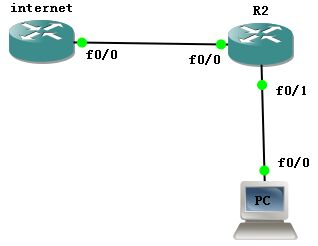

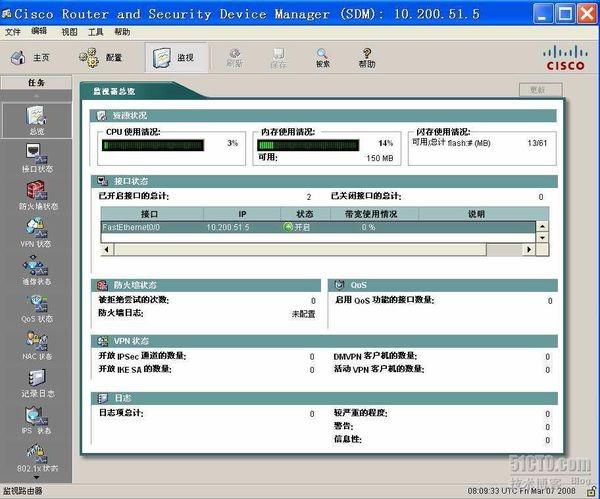

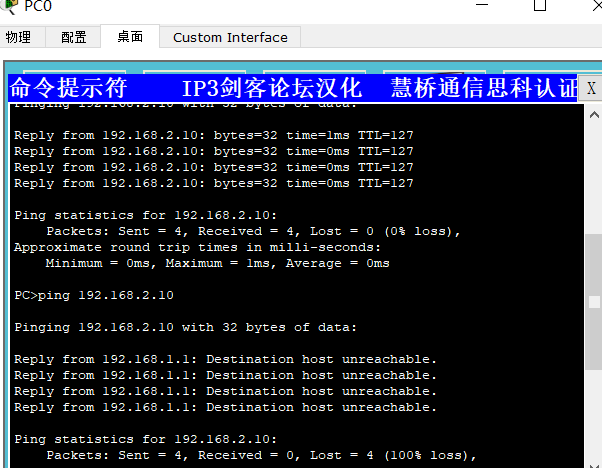

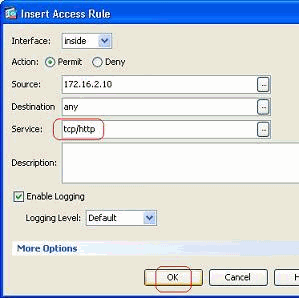

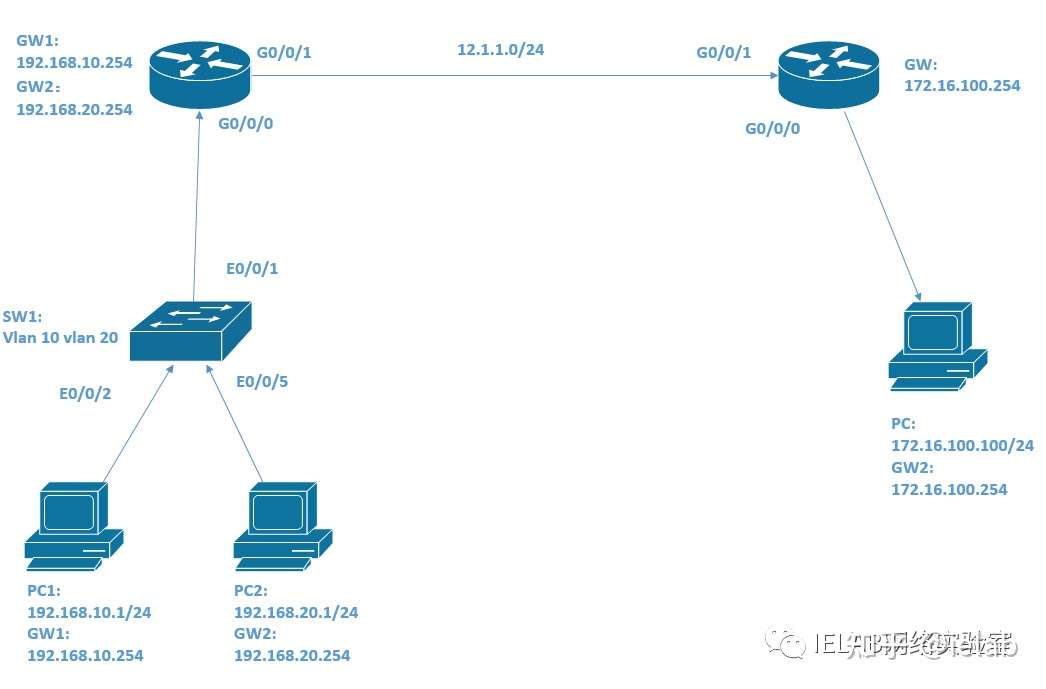

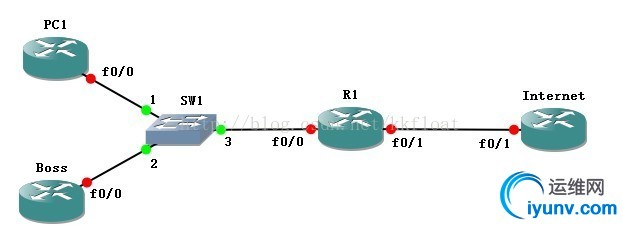

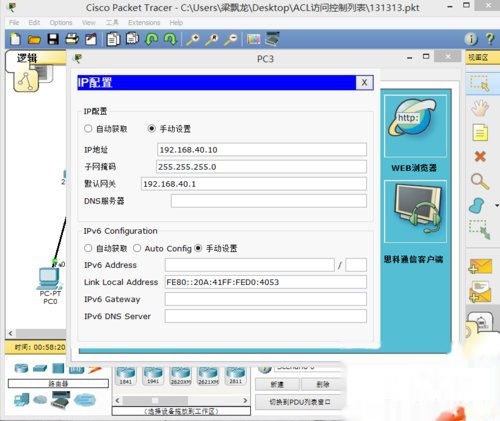

ACL1 ACL概述2 ACL分类21 标准ACL22 扩展ACL3 ACL原理4 编写ACL的步骤及原理5 命名ACL6 总结参考文章1 ACL概述(1)定义:Access Control List 访问控制列表,其实是一种包过滤技术。访问控制列表(ACL)是一种基于包过滤的访问控制技术,它可以根据设定的条件对接口上的数据包进行过滤,允许其通过或丢弃。 环境:Cisco Packet Tracer 53 设备:1 台普通 PC,1 台 2950T24 交换机,2 台 2811 路由器。 路由器(Router)是连接因特网中各局域网、广域网的设备,它会根据信道的情况自动选择和设定路由,以最佳路径,按前后顺序发送信号的设备。 接下来给R1配上标准ACL,我

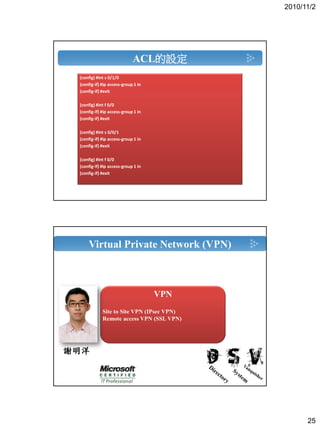

Acl 设定 cisco

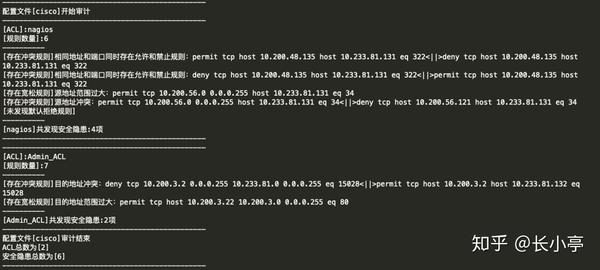

Acl 设定 cisco-4、 acl 的分类 acl的类型根据不同的划分规则可以有不同的分类。例如: 按照创建 acl 时的命名方式分为数字型 acl 和命名型 acl : 创建 acl 时指定一个编号,称为数字型 acl 。 编号为 acl 功能的标示。 例如 00 ~ 2999 为基本 acl , 3000 ~ 3999 为高级 acl 。 acl配置71、项目测试拓扑图72、client客户机设置73、二层交换机设置74、路由器设置75、服务器设置76、测试acl配置 一acl概念 acl——访问控制列表 acl:访问控制列表(acl)是一种基于包过滤的访问控制技术,它可以根据设定的条件对接口上的数据包进行过滤,允许

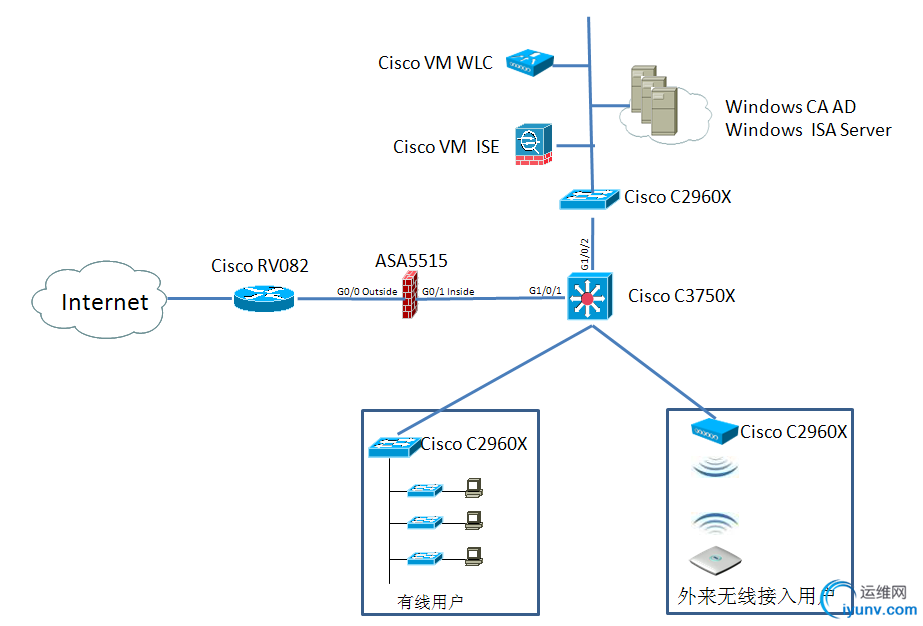

思科ise为通过认证的接入用户下发vlan或acl 简书

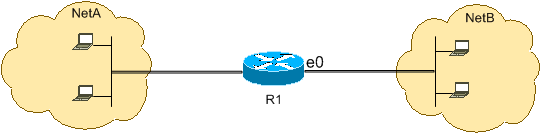

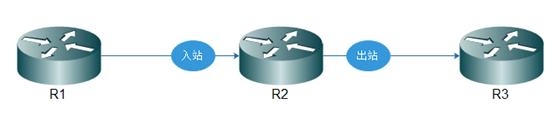

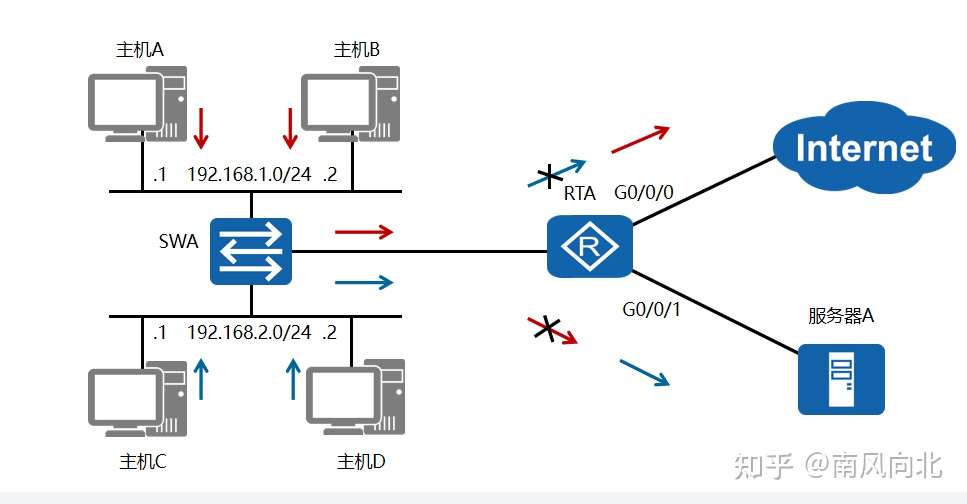

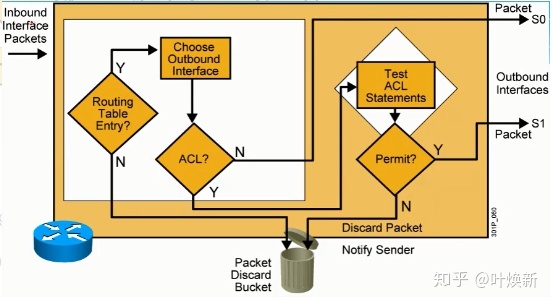

ACL就在这种情况下应运而生了。 通过ACL可以实现对网络中报文流的精确识别和控制,达到控制网络访问行为、防止网络攻击和提高网络带宽利用率的目的,从而切实保障网络环境的安全性和网络服务质量的可靠性。 图11 是一个典型的ACL应用组网场景。 图11ACL的概念 访问控制列表 (ACL)是一种基于包过滤的访问控制技术,它可以根据设定的条件对接口上的数据包进行过滤,允许其通过或丢弃。 访问控制列表被广泛地应用于路由器和三层交换机,借助于访问控制列表,可以有效地控制用户对网络的访问,从而最大 Cisco access control lists (ACL) filter based on the IP address range configured from a wildcard mask The wildcard mask is an inverted mask where the matching IP address or range is based on 0 bits The additional bits are set to 1 as no match required The wildcard 0000 is used to match a single IP address

cisco测试命令如何操作? 1、标准acl基于ip包的源ip地址允许或禁用。 2、扩展acl提供源地址、目标地址、端口号、会话层协议进行过滤。 3、命名acl可以是标准acl,也可以是扩展acl。 命名acl与编号acl的区别:命名acl有一个逻辑名,可以删除命名acl中单独一行。ACL是Access Control List(访问控制列表)的缩写,不过在Linux系统中,ACL用于设定用户针对文件的权限,而不是在交换路由器中用来控制数据访问的功能(类似于防火墙)。 开启ACL权限 在 CentOS 6x 系统中 ACL 权限默认是开启的,不需要手工开启。ACL (Access Control Lists)——访问控制列表ACL的安保作用:1在路由器流量的进出口匹配流量,限制进出 —— 保安监督出入人员2定义特定的流量 —— 学校封校,学生不给出入,教职工可自由出入ACL匹配规则:自上而下的依次匹配,且一旦匹配成功就不再再往下—— 高考志愿录取CISCO和华为的

Acl 设定 ciscoのギャラリー

各画像をクリックすると、ダウンロードまたは拡大表示できます

|  | |

|  | |

|  |  |

「Acl 设定 cisco」の画像ギャラリー、詳細は各画像をクリックしてください。

|  |  |

|  | |

|  | |

「Acl 设定 cisco」の画像ギャラリー、詳細は各画像をクリックしてください。

|  | |

|  | |

|  |  |

「Acl 设定 cisco」の画像ギャラリー、詳細は各画像をクリックしてください。

|  |  |

|  | |

|  | |

「Acl 设定 cisco」の画像ギャラリー、詳細は各画像をクリックしてください。

|  | |

|  | |

|  | |

「Acl 设定 cisco」の画像ギャラリー、詳細は各画像をクリックしてください。

|  | |

|  | |

| ||

「Acl 设定 cisco」の画像ギャラリー、詳細は各画像をクリックしてください。

|  |  |

|  | |

|  |  |

「Acl 设定 cisco」の画像ギャラリー、詳細は各画像をクリックしてください。

|  | |

|  | |

|  | |

「Acl 设定 cisco」の画像ギャラリー、詳細は各画像をクリックしてください。

|  |  |

|  |  |

|  |  |

「Acl 设定 cisco」の画像ギャラリー、詳細は各画像をクリックしてください。

|  | |

|  | |

|  | |

「Acl 设定 cisco」の画像ギャラリー、詳細は各画像をクリックしてください。

|  |  |

|  |  |

|  |  |

「Acl 设定 cisco」の画像ギャラリー、詳細は各画像をクリックしてください。

|

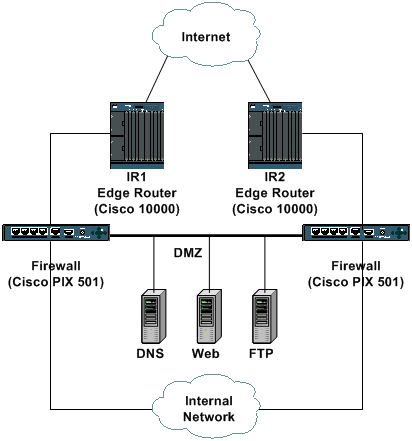

您创建所需的 ACL 并将其应用于 DMZ 接口,以便 ASA 可以为进入该接口的流量改写前述的默认安全行为。 具体配置命令如下所示: object network dnsserver host !Cisco 建议您在可能的情况下(尤其是对于新部署),使用独立于协议的多播 (PIM) 稀疏模式(尤其是自动 RP)。 然而,如果想要使用密集模式,则在需要处理组播数据流的每个接口上配置ip multicastrouting全局命令和ip pim sparsedensemode接口命令。 本文中的所有配置

Incoming Term: acl 设定 cisco, cisco asa acl 设定, cisco nexus acl 设定, cisco acl extended 设定, cisco vlan acl 设定, cisco switch acl 设定, cisco router acl 设定,

0 件のコメント:

コメントを投稿